Одна из частых задач системного администратора — поднять локальный DNS-сервер для офиса, дома или тестовой среды. Конечно же всё это делать лениво и хочется легкий и быстрый способ это сделать. Их есть у меня! Обратите внимание на dnsmasq. Это компактная и мощная утилита, которая умеет делать следующее.

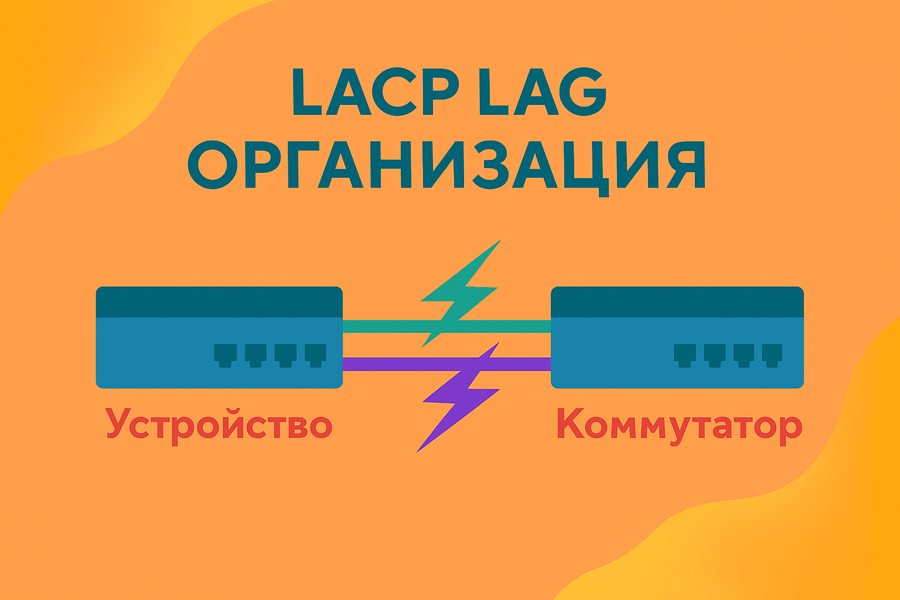

Как работает LACP и зачем нужно агрегирование каналов

Представьте ситуацию: у вас сервер с двумя или четырьмя сетевыми картами. Каждая из них по отдельности не справляется с потоком данных — либо не хватает скорости, либо риски простоев слишком велики. Вот здесь и приходит на помощь агрегация каналов (LAG) с помощью протокола LACP (Link Aggregation Control Protocol).

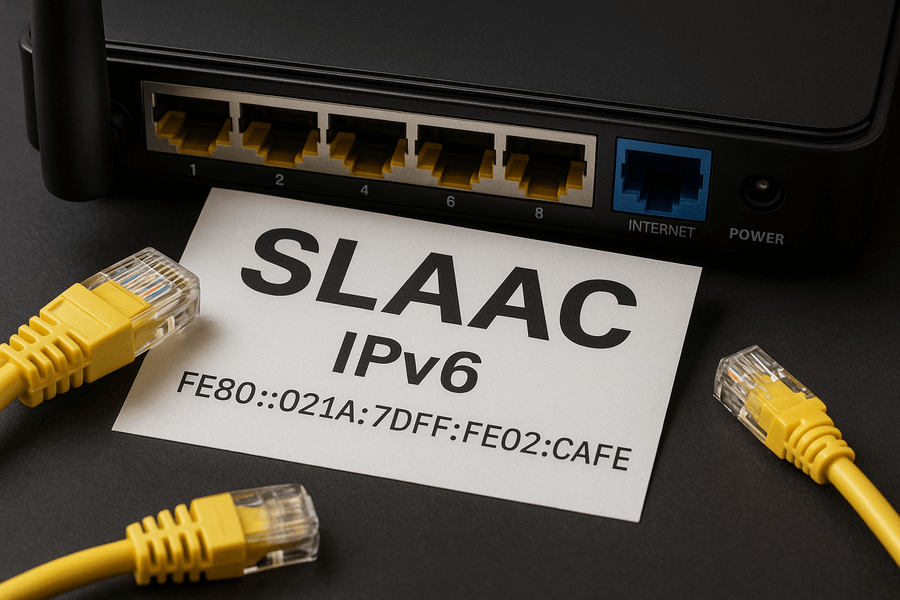

Что такое IPv6 SLAAC и как взять его под контроль

В эпоху IPv6 все чаще звучит термин SLAAC — Stateless Address Autoconfiguration. Это удобный способ автоматической настройки IP-адресов, при котором устройства получают их без участия DHCP-сервера. Но стоит ли полагаться на автоматизацию без ограничений, особенно в корпоративной сети? Давайте разберёмся.

SELinux — что это такое и стоит ли его выключать?!

Если вы хоть немного работали с Linux, возможно, сталкивались с загадочной аббревиатурой SELinux. А может, даже пробовали его отключить, когда что-то «вдруг не работает». Давайте разберёмся, что это за механизм, почему его не стоит игнорировать — и как он помогает сделать систему намного безопаснее.

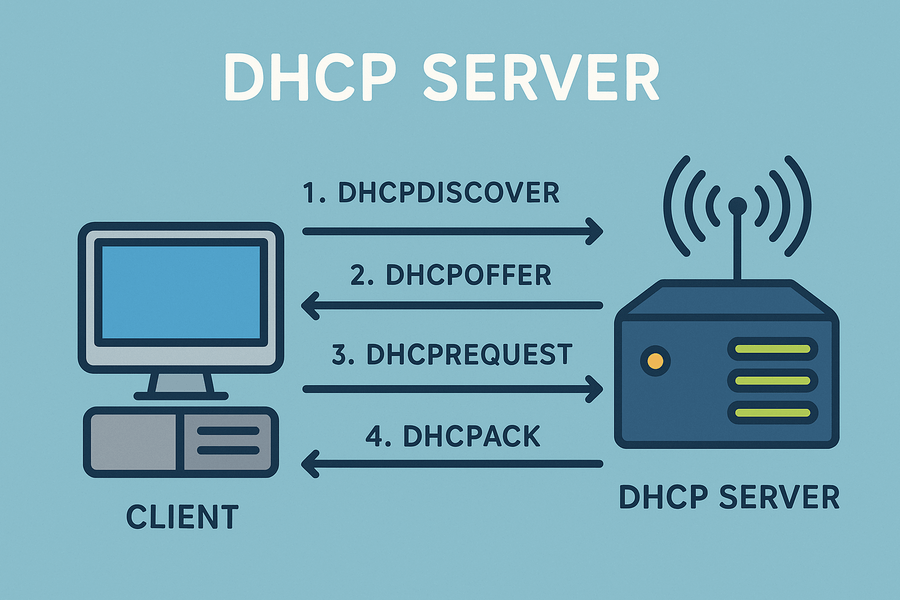

Быстрый запуск DHCP-сервера в Linux

Ситуации бывают разные. Например, Вам экстренно понадобилось запустить DHCP- сервер на Linux. Не спрашивайте почему вдруг возникла такая странная необходимость. Ну вот так сложились обстоятельства. Что делать? Сейчас всё покажу!